Gigaone

-

Zawartość

36 -

Rejestracja

-

Ostatnio

-

Wygrane dni

4

Posty napisane przez Gigaone

-

-

Na forum hone jest opisanych duzo problemow. Np Rapid z androidem. Nie dziala strona na ie8 safari 5.1 w xp/vista.

To, że coś nie zadziała poprawnie ("Rapid z androidem"), to w 99% niedokonczona konfiguracja serwera. Klienci lub sami administratorzy zapominają o np. zainstalowaniu certyfikatu pośredniego, który jest wymagany do poprawnego działania certyfikatu. I nie dotyczy to tylko wspomnianego certyfikatu RapidSSL, ale wszystkich innych wystawców. Jeżeli chcesz przetestować ten certyfikat, to zapraszam do nas na stronę demonstracyjną certyfikatu RapidSSL.

-

1

1

-

-

Z pewnością po http wczytuje Ci się zdalna czcionka, a po https przeglądarka blokuje dostęp do zasobu. Przeglądarka do wyświetlenia strony używa kolejnej czcionki zdefiniowanej w stylach (font-family), stąd inny wygląd. Zamień w źródle strony odwołania do czcionki z http:// na https://. Więcej informacji tutaj.

-

Chyba najprościej przez przeglądarkę. Klikasz w ikonę kłódki lub w przypadku certyfikatów EV nazwę firmy masz podaną w pasku adresu. Jak to za mało, to zawsze można skorzystać z SSLLabs a jak i to Ci nie wystarczy, to zobacz projekt Certificate Transparency

-

-

Poradnik ten jednak nie opisuje nic a nic co należy właściwie zrobić do momentu wygenerowania certyfikatu - chodzi mi o żądanie CSR.

Odnośnie generowania CSR odnalazłem to: https://help.webcontrolcenter.com/kb/a1581/cloud-vps-ubuntu-how-to-generate-a-csr-for-a-ssl-certificate.aspx

- co prawda jest tam Ubuntu, a ja mam Debiana ale chyba nie gra t tutaj za wielkiej roli.

CSR generujesz np. tak, jak tutaj: https://www.gigaone.pl/wsparcie-techniczne/generowanie-csr/apache/

Na tej stronie są wypisane metody walidacji domeny DCV -> jak widać są trzy punkty: pierwszy to weryfikacja przez email.

Czy jednak trzeba spełnić wszystkie trzy punkty czy tylko jeden (weryfikacja email wystarczy)? Na panelu DA tylko weryfikowałem emailem ale nie wiem czy przypadkiem panel nie zrobił jeszcze czegoś za mnie.

Wybierasz jedną z dostępnych metod weryfikacji, czyli weryfikacja via e-mail wystarczy.

Czy istnieje opcja, że coś źle wygeneruję certyfikat SSL i nie będzie się on nadawał do wykorzystania?

Najważniejsze, to nazwa hosta podana w CSR. Jeżeli się pomylisz, to prawie zawsze można unieważnić poprzedni certyfikat i wystawić nowy.

Kolejne (i chyba ostatnie) pytanie: Mam dość nietypową konfigurację. Cały czas chodzi o certyfikat dla pewnej subdomeny (jestem właścicielem domeny głównej). Wiem, że muszę zakupić certyfikat na tą konkretną subdomenę (bo nie będzie to wildcard). Całość jednak mam skonfigurowaną tak, że maile w tej subdomenie działają mi na serwerze A (rekord MX w DNS), a www na serwerze B (rekord A w DNS). Czy nie będzie to jakiś problemem? (chyba nie powinno być)

Przy weryfikacji domeny e-mailem zawsze można wybrać maila w domenie głównej (np. admin@moja-domena.pl), nawet gdy kupujesz certyfikat dla subdomeny.

Powyższe wskazówki odnoszą się do certyfikatów RapidSSL, GeoTrust i Thawte. U innych wystawców powinno być podobnie.

-

postfix/smtpd[28193]: SSL_accept error from example.com [2001:41d0:8:17b6::]: 0 postfix/smtpd[28193]: warning: TLS library problem: error:14094418:SSL routines:SSL3_READ_BYTES:tlsv1 alert unknown ca:s3_pkt.c:1300:SSL alert number 48: postfix/smtpd[28193]: lost connection after STARTTLS from tev.pl[2001:41d0:8:17b6::] Cetryfikat mam -self-signed wygenerowany poprzez openssl - ale watpie ze to jest problem.

PHP od wersji 5.6 (Debian 8 zawiera PHP 5.6) domyślnie weryfikuje certyfikaty SSL (https://php.net/manual/en/context.ssl.php#context.ssl.verify-peer i http://php.net/manual/en/migration56.openssl.php) a komunikat błędu alert unknown ca to tylko potwierdza.

-

1

1

-

-

smtp_tls_security_level = may -

Ten pierwszy root też?

Też, ponieważ ten certyfikat root jest zaszyty w przeglądarkach i nie ma sensu go przepychać przez sieć.

-

-

Problem jest w tym, że w nazwa nie mam 3 pól tylko dwa. I muszę stosować:

klucz + certyfikat = dodaje

klucz + certyfikat pośredni = nie dodaje, z powodu niezgodności certyfikatów.

Do sprawdzania używam narzędzia:

https://www.sslshopper.com/ssl-checker.html#hostname=pozyczka-bez-zaswiadczen.pl

Do weryfikacji lepiej używać serwisu SSLLabs https://www.ssllabs.com/ssltest/analyze.html?d=pozyczka-bez-zaswiadczen.pl

Próbowałeś do pola z certyfikatem serwera wkleić na końcu certyfikat pośredni? (pole z kluczem prywatnym zostawiasz w spokoju)

-

Wygląda że jest już ok, niestety nie wiem czy dzięki mnie i informacjami jakie wysłałem na mail.

Wg https://www.ssllabs.com/ssltest/analyze.html?d=pozyczka-bez-zaswiadczen.pl nie jest ok, brakuje certyfikatu pośredniego.

-

Podaj adres strony.

-

Najchętniej potestowałbym certyfikaty wildcard poprzez wchodzenie z urządzeń mobilnych na zabezpieczone strony.Zapraszam do nas do potestowania na żywo

: https://rapidssl-wildcard.gigaone.pl/

: https://rapidssl-wildcard.gigaone.pl/ -

Debian 6 LTS ma wsparcie do lutego 2016 roku.

No tak, moja pomyłka

. Wydawało mi się, że Debian 6 miał wsparcie do początku tego roku, nie następnego.

. Wydawało mi się, że Debian 6 miał wsparcie do początku tego roku, nie następnego. -

[...] ze TLS 1.2 jest tylko od OpenSSL 1.0.1 a wiec zrobiłem tak: http://askubuntu.com/questions/463301/how-to-install-apache-with-openssl-1-0-1

nie pomogło w /info.php dalej pokazuje 0.9.8 [...]

wersja debiana: debian_version: 6.0.10

Musiałbyś przekomplilować jeszcze samego Apache'a wraz z OpenSSL-em. Ale chyba, wbrew pozorom, najprostszym rozwiązaniem na podniesienie wersji będzie upgrade do aktualnie stabilnego Debiana. Utrzymywanie dystrybucji wystawionej do internetu z zakończonym wsparciem to raczej nie jest dobry pomysł...

-

Tak. Klienci są na relatywnie nowych przeglądarkach, więc cena i techniczna poprawność (SHA2, etc). Unizeto oferuje EV na rok za 300 netto.

Chyba uciekła Ci jedynka z przodu ceny

.

.Gdyby jakiś łoś wpisał https://domena.pl albo udało mu się usunąć subdomenę z adresu. Chociaż nie wiem, jak często to się zdarza.

Takie przypadki zabawy URL-ami w przeglądarce, to raczej można zignorować na tę chwilę. Gdy w przyszłości z przeglądarek wyleci HTTP 1.1 i zostanie tylko HTTP/2, to wtedy oczywiście nie będzie wyjścia.

Ale jeżeli jest to dla Ciebie ważne teraz, to np. w GeoTrust, gdy zamówisz certyfikat dla nazwy hosta z prefiksem www., to wystawiony certyfikat otrzyma w polu SAN dodatkowy rekord dla hosta bez www., czyli dla nazwy domeny. Wpis taki będzie dodany przez wystawcę bezpłatnie. Warunek: domena musi być drugiego poziomu (wyjątkiem są tylko brytyjskie domeny .co.uk).

-

1

1

-

-

Problem jest po drugiej stronie, a jest to powiązane z ostatnim czerwcowym update'em OpenSSL-a:

https://mta.openssl.org/pipermail/openssl-announce/2015-June/000032.html

OpenSSL has added protection for TLS clients by rejecting handshakeswith DH parameters shorter than 768 bits. This limit will be increasedto 1024 bits in a future release.

-

Nie spotkałem się z takim określeniem u żadnego liczącego się wystawcy, stąd moje zdziwienie.

-

Pytasz chyba o certyfikaty OV (Organization Validation)? Nie ma BV. Tak, w OV będą zawarte dane podmiotu.

-

Możliwe, że w pliku /usr/local/etc/nginx/ssl/ssl-bundle.crt masz tylko certyfikat serwera, bez certyfikatu pośredniego wystawcy, stąd (słuszny) komunikat w przeglądarce. Druga możliwość, to masz jakiś certyfikat pośredni, ale do szczęścia brakuje kolejnego lub kolejnych certyfikatów pośrednich, aby certyfikat SSL był w pełni rozpoznawalny przez przeglądarkę (dość częsty przypadek u "egzotycznych" i najtańszych wystawców certyfikatów...).

-

nginx: [emerg] SSL_CTX_use_PrivateKey_file("/usr/local/etc/nginx/ssl/server.key") failed (SSL: error:0B080074:x509 certificate routines:X509_check_private_key:key values mismatch)Moze mi ktos powiedziec co zle robie ? Zawsze mi SSl dzialal. Pierwszy raz kupilem i nie dziala, nie wiem co zle robie.

Wg tego komunikatu Twój klucz prywatny nie pasuje do wystawionego certyfikatu.

-

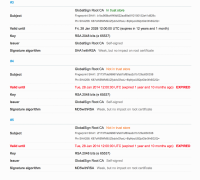

Właśnie Symantec oficjalnie zapowiedział, że od 9. marca 2015 r. wszystkie nowe certyfikaty SSL DV i OV będą wystawiane na maksymalny okres 36 miesięcy. Zmiana dotyczy wszystkich brandów Symanteca, czyli Symantec, Thawte, GeoTrust i RapidSSL.

-

No i bardzo dobrze, teraz problem mają Ci którzy kupili na dłuższy okres certyfikaty podpisane SHA1

W takim przypadku dokonuje się wymiany certyfikatu na nowy. Chyba u wszystkich wystawców jest to operacja bezpłatna. Z pewnością tak jest w Symantecu, GeoTrust i w Thawte.

-

Komunikaty wskazują raczej na brak wsparcia dla TLS 1.0 i wyższych na serwerze. Włączenie na stałe protokołu SSLv3 w Firefoksie to raczej nie jest dobry pomysł...

Certyfikat SSL Rapid czy GeoTrust

w Forum Główne

Napisano · Raportuj odpowiedź

To może sprecyzuj z którymi przeglądarkami masz problem i może ktoś udzieli odpowiedzi. Co na to wystawca certyfikatu?