oczkers

-

Zawartość

19 -

Rejestracja

-

Ostatnio

Posty napisane przez oczkers

-

-

Start lts sprzed kilku lat i szczerze mówiąc nie wiem co dokładnie oznacza ich gwarancja łącza bo nie mam dużych potrzeb i nigdy nie musiałem się tym interesować, ticket założony dzisiaj rano ale jak na razie brak odpowiedzi.

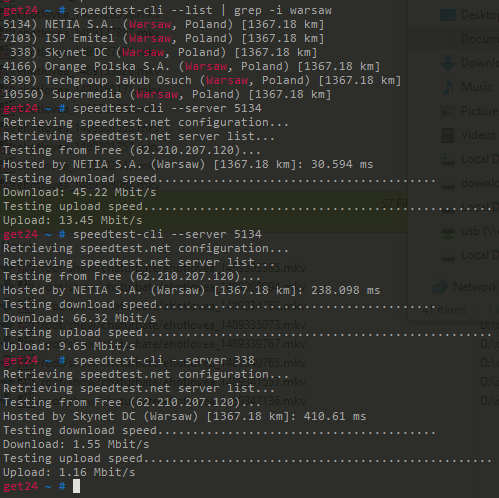

Tak to teraz wygląda.

-

Ostatnie kilkanaście dni to jest jakaś masakra - wszystko zapchane i nawet poza godzinami szczytu gubi pakiety bo linki im nie wyrabiają. Teraz maksymalny transfer z serwera we Francji nie przekracza 200kb/s...

-

Do postfixa jest postgrey (greylisting), który jest super szybki jeśli zależy Ci wyłącznie na tym.Jasne że nie, rspamd jest dużo bardziej zaawansowanym narzędziem, chyba nawet potężniejszym od spamassasina (którego reguły można bezpośrednio zaimportować) tylko jeszcze mało popularnym.

Dopytam sam od siebie, stawialibyście to jako odrębną usługę, tzw. anty spam gateway czy bezpośrednio na serwerze obsługującym pocztę?Właśnie postawiłem na serwerze z postfixem i raczej tak to powinno działać chyba, że masz naprawdę duży ruch to warto również wykorzystać redis (szybka baza nosql) do cachowania.

-

Rspamd jako dużo wydajniejsza alternatywa dla spamassasina oraz rmilter dodający limity, greylisting, podpisy dkim itd.

Projekty zapowiadają się bardzo fajnie i są szybko rozwijane ale ciężko znaleźć królika doświadczalnego który się z tym bawił i mógłby stwierdzić czy już się nadaje na produkcję. Ktoś testował?

-

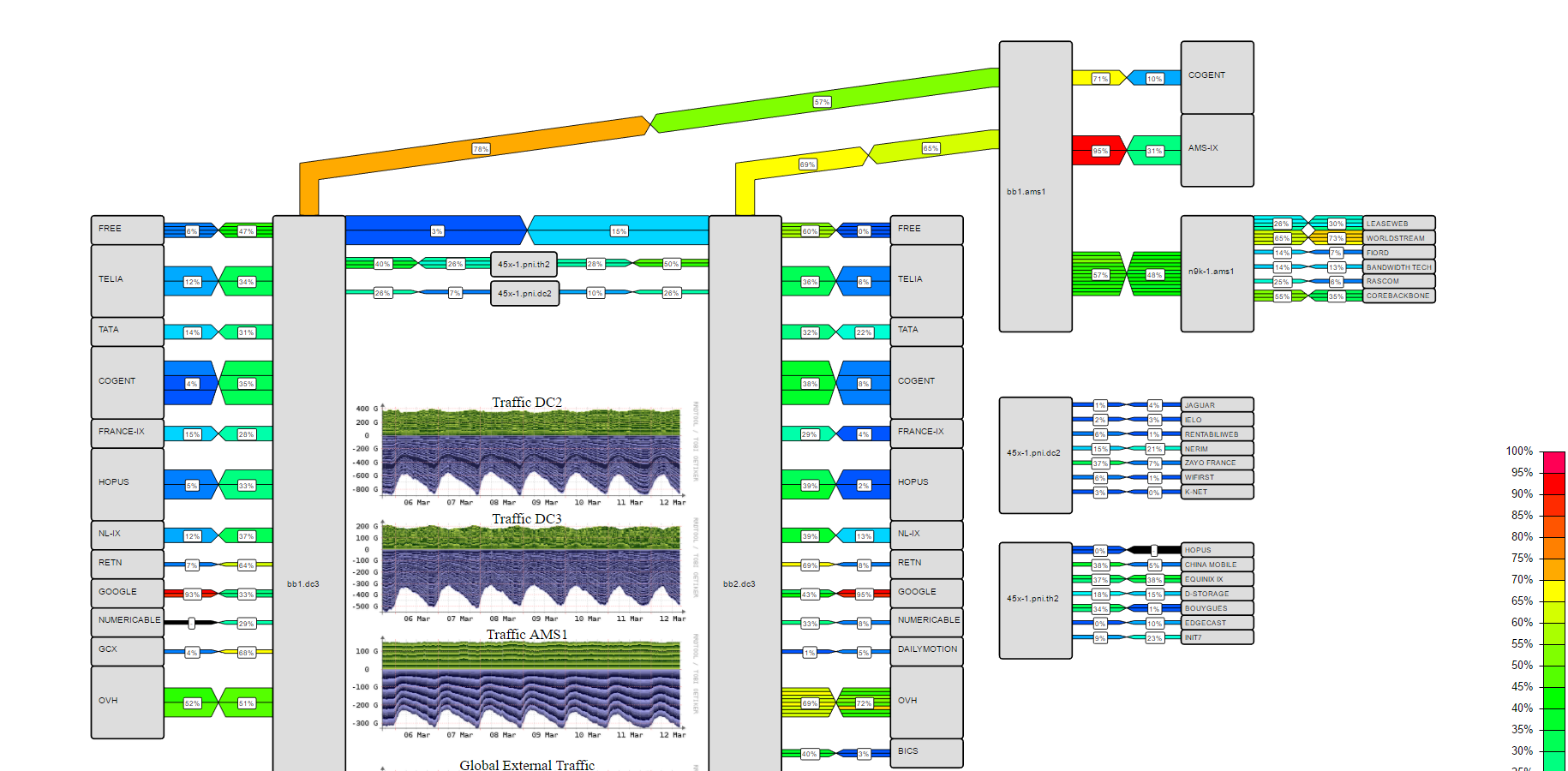

Też macie ostatnio problemy z łączem?

Jakieś straty pakietów, okresy większych pingów, a na weathermapie wszystko wygląda dobrze.

-

[--] Total buffers: 208.0M global + 2.7M per thread (151 max threads)[OK] Maximum possible memory usage: 613.8M (5% of installed RAM)To chyba troszkę mniej niż 11 gb, możesz spokojnie podbić wartości cache

[!!] Joins performed without indexes: 367077

[!!] Joins performed without indexes: 367077Warto nałożyć indeksy na wszystkie joiny

-

Przeglądam internet i znalazłem kilka opinii, że logowanie/replikowanie w trybie mixed może generować błędy, spotkaliście się z czymś takim?

-

To już kolega wyżej zaproponował logwatch chociaż ja tam wole zwykły grep i wc do liczenia

-

Poza poziomem optymalizacji są jeszcze flagi które robią większą różnice (np. avx) więc jak umiesz dobrać odpowiednie ustawienia zyskasz na wydajności.

-

Ostatnio zauważyłem, że dużo spamu przychodzi z błędnymi nagłówkami, w jaki sposób można to zablokować na poziomie postfix?

Delivered-To: kontakt@get24.org To: <test@enmix.pl>

-

nie chodzi o ustawienie spf na mojej domenie.

przykładowo email zostaje wysłany z adresu nadawca@gmail.com, dochodzi do odbiorca@domena.pl gdzie jest przekierowywany na adres odbiorca2@wp.pl. Problem polega na tym, że serwery wp.pl odrzucają taki email ponieważ ip serwera domena.pl nie mieści się w spf`ie gmail.com

-

Skonfigurowałem postfixa aby przekierowywał pocztę przychodzącą do abc@domena.pl na adres abc@wp.pl jednak przy wysyłaniu z kilku serwerów o bardziej restrykcyjnych ustawieniach SPF maile są odrzucane z komunikatem:

550 BLAD SPF - zobacz strone / SPF Error: Received-SPF: neutral (smtp.wp.pl: 91.121.7.45 is neither permitted nor denied by domain of gmail.com) client-ip=91.121.7.45; envelope-from=przyklad@gmail.com;

Pytanie brzmi jak ustawić postfixa aby przekierowania nie kolidowały z SPF`em - najlepszym rozwiązaniem wydaje się SRS ale z tego co widzę nie ma implementacji dla postfixa.

-

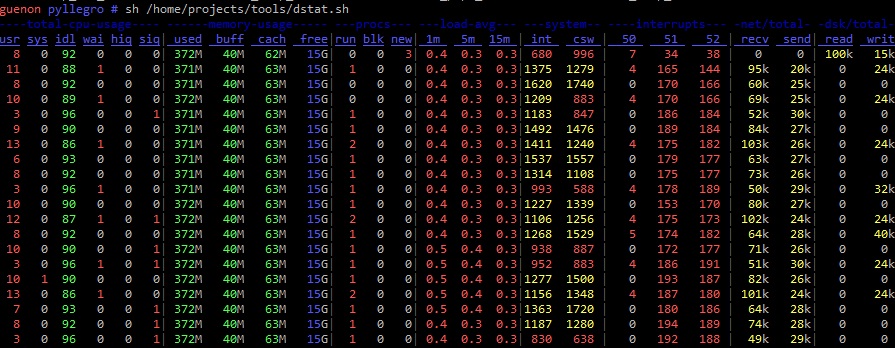

dedyk w ovh

guenon ~ # sysctl -a | grep ipv4 error: "Invalid argument" reading key "fs.binfmt_misc.register" error: permission denied on key 'net.ipv4.route.flush' kernel.osrelease = 3.2.9-xxxx-std-ipv4-64 net.ipv4.route.gc_thresh = 524288 net.ipv4.route.max_size = 8388608 net.ipv4.route.gc_min_interval = 0 net.ipv4.route.gc_min_interval_ms = 500 net.ipv4.route.gc_timeout = 300 net.ipv4.route.gc_interval = 60 net.ipv4.route.redirect_load = 5 net.ipv4.route.redirect_number = 9 net.ipv4.route.redirect_silence = 5120 net.ipv4.route.error_cost = 250 net.ipv4.route.error_burst = 1250 net.ipv4.route.gc_elasticity = 8 net.ipv4.route.mtu_expires = 600 net.ipv4.route.min_pmtu = 552 net.ipv4.route.min_adv_mss = 256 net.ipv4.neigh.default.mcast_solicit = 3 net.ipv4.neigh.default.ucast_solicit = 3 net.ipv4.neigh.default.app_solicit = 0 net.ipv4.neigh.default.retrans_time = 100 net.ipv4.neigh.default.base_reachable_time = 30 net.ipv4.neigh.default.delay_first_probe_time = 5 net.ipv4.neigh.default.gc_stale_time = 60 net.ipv4.neigh.default.unres_qlen = 3 net.ipv4.neigh.default.proxy_qlen = 64 net.ipv4.neigh.default.anycast_delay = 100 net.ipv4.neigh.default.proxy_delay = 80 net.ipv4.neigh.default.locktime = 100 net.ipv4.neigh.default.retrans_time_ms = 1000 net.ipv4.neigh.default.base_reachable_time_ms = 30000 net.ipv4.neigh.default.gc_interval = 30 net.ipv4.neigh.default.gc_thresh1 = 128 net.ipv4.neigh.default.gc_thresh2 = 512 net.ipv4.neigh.default.gc_thresh3 = 1024 net.ipv4.neigh.lo.mcast_solicit = 3 net.ipv4.neigh.lo.ucast_solicit = 3 net.ipv4.neigh.lo.app_solicit = 0 net.ipv4.neigh.lo.retrans_time = 100 net.ipv4.neigh.lo.base_reachable_time = 30 net.ipv4.neigh.lo.delay_first_probe_time = 5 net.ipv4.neigh.lo.gc_stale_time = 60 net.ipv4.neigh.lo.unres_qlen = 3 net.ipv4.neigh.lo.proxy_qlen = 64 net.ipv4.neigh.lo.anycast_delay = 100 net.ipv4.neigh.lo.proxy_delay = 80 net.ipv4.neigh.lo.locktime = 100 net.ipv4.neigh.lo.retrans_time_ms = 1000 net.ipv4.neigh.lo.base_reachable_time_ms = 30000 net.ipv4.neigh.dummy0.mcast_solicit = 3 net.ipv4.neigh.dummy0.ucast_solicit = 3 net.ipv4.neigh.dummy0.app_solicit = 0 net.ipv4.neigh.dummy0.retrans_time = 100 net.ipv4.neigh.dummy0.base_reachable_time = 30 net.ipv4.neigh.dummy0.delay_first_probe_time = 5 net.ipv4.neigh.dummy0.gc_stale_time = 60 net.ipv4.neigh.dummy0.unres_qlen = 3 net.ipv4.neigh.dummy0.proxy_qlen = 64 net.ipv4.neigh.dummy0.anycast_delay = 100 net.ipv4.neigh.dummy0.proxy_delay = 80 net.ipv4.neigh.dummy0.locktime = 100 net.ipv4.neigh.dummy0.retrans_time_ms = 1000 net.ipv4.neigh.dummy0.base_reachable_time_ms = 30000 net.ipv4.neigh.eth0.mcast_solicit = 3 net.ipv4.neigh.eth0.ucast_solicit = 3 net.ipv4.neigh.eth0.app_solicit = 0 net.ipv4.neigh.eth0.retrans_time = 100 net.ipv4.neigh.eth0.base_reachable_time = 30 net.ipv4.neigh.eth0.delay_first_probe_time = 5 net.ipv4.neigh.eth0.gc_stale_time = 60 net.ipv4.neigh.eth0.unres_qlen = 3 net.ipv4.neigh.eth0.proxy_qlen = 64 net.ipv4.neigh.eth0.anycast_delay = 100 net.ipv4.neigh.eth0.proxy_delay = 80 net.ipv4.neigh.eth0.locktime = 100 net.ipv4.neigh.eth0.retrans_time_ms = 1000 net.ipv4.neigh.eth0.base_reachable_time_ms = 30000 net.ipv4.neigh.eth1.mcast_solicit = 3 net.ipv4.neigh.eth1.ucast_solicit = 3 net.ipv4.neigh.eth1.app_solicit = 0 net.ipv4.neigh.eth1.retrans_time = 100 net.ipv4.neigh.eth1.base_reachable_time = 30 net.ipv4.neigh.eth1.delay_first_probe_time = 5 net.ipv4.neigh.eth1.gc_stale_time = 60 net.ipv4.neigh.eth1.unres_qlen = 3 net.ipv4.neigh.eth1.proxy_qlen = 64 net.ipv4.neigh.eth1.anycast_delay = 100 net.ipv4.neigh.eth1.proxy_delay = 80 net.ipv4.neigh.eth1.locktime = 100 net.ipv4.neigh.eth1.retrans_time_ms = 1000 net.ipv4.neigh.eth1.base_reachable_time_ms = 30000 net.ipv4.neigh.tunl0.mcast_solicit = 3 net.ipv4.neigh.tunl0.ucast_solicit = 3 net.ipv4.neigh.tunl0.app_solicit = 0 net.ipv4.neigh.tunl0.retrans_time = 100 net.ipv4.neigh.tunl0.base_reachable_time = 30 net.ipv4.neigh.tunl0.delay_first_probe_time = 5 net.ipv4.neigh.tunl0.gc_stale_time = 60 net.ipv4.neigh.tunl0.unres_qlen = 3 net.ipv4.neigh.tunl0.proxy_qlen = 64 net.ipv4.neigh.tunl0.anycast_delay = 100 net.ipv4.neigh.tunl0.proxy_delay = 80 net.ipv4.neigh.tunl0.locktime = 100 net.ipv4.neigh.tunl0.retrans_time_ms = 1000 net.ipv4.neigh.tunl0.base_reachable_time_ms = 30000 net.ipv4.netfilter.ip_conntrack_generic_timeout = 600 net.ipv4.netfilter.ip_conntrack_tcp_timeout_syn_sent = 120 net.ipv4.netfilter.ip_conntrack_tcp_timeout_syn_sent2 = 120 net.ipv4.netfilter.ip_conntrack_tcp_timeout_syn_recv = 60 net.ipv4.netfilter.ip_conntrack_tcp_timeout_established = 432000 net.ipv4.netfilter.ip_conntrack_tcp_timeout_fin_wait = 120 net.ipv4.netfilter.ip_conntrack_tcp_timeout_close_wait = 60 net.ipv4.netfilter.ip_conntrack_tcp_timeout_last_ack = 30 net.ipv4.netfilter.ip_conntrack_tcp_timeout_time_wait = 120 net.ipv4.netfilter.ip_conntrack_tcp_timeout_close = 10 net.ipv4.netfilter.ip_conntrack_tcp_timeout_max_retrans = 300 net.ipv4.netfilter.ip_conntrack_tcp_loose = 1 net.ipv4.netfilter.ip_conntrack_tcp_be_liberal = 0 net.ipv4.netfilter.ip_conntrack_tcp_max_retrans = 3 net.ipv4.netfilter.ip_conntrack_udp_timeout = 30 net.ipv4.netfilter.ip_conntrack_udp_timeout_stream = 180 net.ipv4.netfilter.ip_conntrack_icmp_timeout = 30 net.ipv4.netfilter.ip_conntrack_max = 65536 net.ipv4.netfilter.ip_conntrack_count = 881 net.ipv4.netfilter.ip_conntrack_buckets = 16384 net.ipv4.netfilter.ip_conntrack_checksum = 1 net.ipv4.netfilter.ip_conntrack_log_invalid = 0 net.ipv4.tcp_timestamps = 0 net.ipv4.tcp_window_scaling = 0 net.ipv4.tcp_sack = 0 net.ipv4.tcp_retrans_collapse = 1 net.ipv4.ip_default_ttl = 64 net.ipv4.ip_no_pmtu_disc = 0 net.ipv4.ip_nonlocal_bind = 0 net.ipv4.tcp_syn_retries = 5 net.ipv4.tcp_synack_retries = 2 net.ipv4.tcp_max_orphans = 262144 net.ipv4.tcp_max_tw_buckets = 262144 net.ipv4.ip_dynaddr = 0 net.ipv4.tcp_keepalive_time = 7200 net.ipv4.tcp_keepalive_probes = 9 net.ipv4.tcp_keepalive_intvl = 75 net.ipv4.tcp_retries1 = 3 net.ipv4.tcp_retries2 = 15 net.ipv4.tcp_fin_timeout = 60 net.ipv4.tcp_syncookies = 1 net.ipv4.tcp_tw_recycle = 0 net.ipv4.tcp_abort_on_overflow = 0 net.ipv4.tcp_stdurg = 0 net.ipv4.tcp_rfc1337 = 0 net.ipv4.tcp_max_syn_backlog = 2048 net.ipv4.ip_local_port_range = 32768 61000 net.ipv4.ip_local_reserved_ports = net.ipv4.igmp_max_memberships = 20 net.ipv4.igmp_max_msf = 10 net.ipv4.inet_peer_threshold = 65664 net.ipv4.inet_peer_minttl = 120 net.ipv4.inet_peer_maxttl = 600 net.ipv4.tcp_orphan_retries = 0 net.ipv4.tcp_fack = 1 net.ipv4.tcp_reordering = 3 net.ipv4.tcp_ecn = 2 net.ipv4.tcp_dsack = 1 net.ipv4.tcp_mem = 386472 515299 772944 net.ipv4.tcp_wmem = 4096 16384 4194304 net.ipv4.tcp_rmem = 4096 87380 4194304 net.ipv4.tcp_app_win = 31 net.ipv4.tcp_adv_win_scale = 2 net.ipv4.tcp_tw_reuse = 0 net.ipv4.tcp_frto = 2 net.ipv4.tcp_frto_response = 0 net.ipv4.tcp_low_latency = 0 net.ipv4.tcp_no_metrics_save = 0 net.ipv4.tcp_moderate_rcvbuf = 1 net.ipv4.tcp_tso_win_divisor = 3 net.ipv4.tcp_congestion_control = cubic net.ipv4.tcp_abc = 0 net.ipv4.tcp_mtu_probing = 0 net.ipv4.tcp_base_mss = 512 net.ipv4.tcp_workaround_signed_windows = 0 net.ipv4.tcp_dma_copybreak = 4096 net.ipv4.tcp_slow_start_after_idle = 1 net.ipv4.tcp_available_congestion_control = cubic reno net.ipv4.tcp_allowed_congestion_control = cubic reno net.ipv4.tcp_max_ssthresh = 0 net.ipv4.tcp_cookie_size = 0 net.ipv4.tcp_thin_linear_timeouts = 0 net.ipv4.tcp_thin_dupack = 0 net.ipv4.udp_mem = 386472 515299 772944 net.ipv4.udp_rmem_min = 4096 net.ipv4.udp_wmem_min = 4096 net.ipv4.ip_queue_maxlen = 1024 net.ipv4.conf.all.forwarding = 0 net.ipv4.conf.all.mc_forwarding = 0 net.ipv4.conf.all.accept_redirects = 0 net.ipv4.conf.all.secure_redirects = 0 net.ipv4.conf.all.shared_media = 1 net.ipv4.conf.all.rp_filter = 1 net.ipv4.conf.all.send_redirects = 1 net.ipv4.conf.all.accept_source_route = 0 net.ipv4.conf.all.accept_local = 0 net.ipv4.conf.all.src_valid_mark = 0 net.ipv4.conf.all.proxy_arp = 0 net.ipv4.conf.all.medium_id = 0 net.ipv4.conf.all.bootp_relay = 0 net.ipv4.conf.all.log_martians = 0 net.ipv4.conf.all.tag = 0 net.ipv4.conf.all.arp_filter = 0 net.ipv4.conf.all.arp_announce = 0 net.ipv4.conf.all.arp_ignore = 0 net.ipv4.conf.all.arp_accept = 0 net.ipv4.conf.all.arp_notify = 0 net.ipv4.conf.all.proxy_arp_pvlan = 0 net.ipv4.conf.all.disable_xfrm = 0 net.ipv4.conf.all.disable_policy = 0 net.ipv4.conf.all.force_igmp_version = 0 net.ipv4.conf.all.promote_secondaries = 0 net.ipv4.conf.default.forwarding = 0 net.ipv4.conf.default.mc_forwarding = 0 net.ipv4.conf.default.accept_redirects = 0 net.ipv4.conf.default.secure_redirects = 0 net.ipv4.conf.default.shared_media = 1 net.ipv4.conf.default.rp_filter = 1 net.ipv4.conf.default.send_redirects = 1 net.ipv4.conf.default.accept_source_route = 0 net.ipv4.conf.default.accept_local = 0 net.ipv4.conf.default.src_valid_mark = 0 net.ipv4.conf.default.proxy_arp = 0 net.ipv4.conf.default.medium_id = 0 net.ipv4.conf.default.bootp_relay = 0 net.ipv4.conf.default.log_martians = 0 net.ipv4.conf.default.tag = 0 net.ipv4.conf.default.arp_filter = 0 net.ipv4.conf.default.arp_announce = 0 net.ipv4.conf.default.arp_ignore = 0 net.ipv4.conf.default.arp_accept = 0 net.ipv4.conf.default.arp_notify = 0 net.ipv4.conf.default.proxy_arp_pvlan = 0 net.ipv4.conf.default.disable_xfrm = 0 net.ipv4.conf.default.disable_policy = 0 net.ipv4.conf.default.force_igmp_version = 0 net.ipv4.conf.default.promote_secondaries = 0 net.ipv4.conf.lo.forwarding = 0 net.ipv4.conf.lo.mc_forwarding = 0 net.ipv4.conf.lo.accept_redirects = 0 net.ipv4.conf.lo.secure_redirects = 0 net.ipv4.conf.lo.shared_media = 1 net.ipv4.conf.lo.rp_filter = 1 net.ipv4.conf.lo.send_redirects = 1 net.ipv4.conf.lo.accept_source_route = 0 net.ipv4.conf.lo.accept_local = 0 net.ipv4.conf.lo.src_valid_mark = 0 net.ipv4.conf.lo.proxy_arp = 0 net.ipv4.conf.lo.medium_id = 0 net.ipv4.conf.lo.bootp_relay = 0 net.ipv4.conf.lo.log_martians = 0 net.ipv4.conf.lo.tag = 0 net.ipv4.conf.lo.arp_filter = 0 net.ipv4.conf.lo.arp_announce = 0 net.ipv4.conf.lo.arp_ignore = 0 net.ipv4.conf.lo.arp_accept = 0 net.ipv4.conf.lo.arp_notify = 0 net.ipv4.conf.lo.proxy_arp_pvlan = 0 net.ipv4.conf.lo.disable_xfrm = 1 net.ipv4.conf.lo.disable_policy = 1 net.ipv4.conf.lo.force_igmp_version = 0 net.ipv4.conf.lo.promote_secondaries = 0 net.ipv4.conf.dummy0.forwarding = 0 net.ipv4.conf.dummy0.mc_forwarding = 0 net.ipv4.conf.dummy0.accept_redirects = 0 net.ipv4.conf.dummy0.secure_redirects = 0 net.ipv4.conf.dummy0.shared_media = 1 net.ipv4.conf.dummy0.rp_filter = 1 net.ipv4.conf.dummy0.send_redirects = 1 net.ipv4.conf.dummy0.accept_source_route = 0 net.ipv4.conf.dummy0.accept_local = 0 net.ipv4.conf.dummy0.src_valid_mark = 0 net.ipv4.conf.dummy0.proxy_arp = 0 net.ipv4.conf.dummy0.medium_id = 0 net.ipv4.conf.dummy0.bootp_relay = 0 net.ipv4.conf.dummy0.log_martians = 0 net.ipv4.conf.dummy0.tag = 0 net.ipv4.conf.dummy0.arp_filter = 0 net.ipv4.conf.dummy0.arp_announce = 0 net.ipv4.conf.dummy0.arp_ignore = 0 net.ipv4.conf.dummy0.arp_accept = 0 net.ipv4.conf.dummy0.arp_notify = 0 net.ipv4.conf.dummy0.proxy_arp_pvlan = 0 net.ipv4.conf.dummy0.disable_xfrm = 0 net.ipv4.conf.dummy0.disable_policy = 0 net.ipv4.conf.dummy0.force_igmp_version = 0 net.ipv4.conf.dummy0.promote_secondaries = 0 net.ipv4.conf.eth0.forwarding = 0 net.ipv4.conf.eth0.mc_forwarding = 0 net.ipv4.conf.eth0.accept_redirects = 0 net.ipv4.conf.eth0.secure_redirects = 0 net.ipv4.conf.eth0.shared_media = 1 net.ipv4.conf.eth0.rp_filter = 1 net.ipv4.conf.eth0.send_redirects = 1 net.ipv4.conf.eth0.accept_source_route = 0 net.ipv4.conf.eth0.accept_local = 0 net.ipv4.conf.eth0.src_valid_mark = 0 net.ipv4.conf.eth0.proxy_arp = 0 net.ipv4.conf.eth0.medium_id = 0 net.ipv4.conf.eth0.bootp_relay = 0 net.ipv4.conf.eth0.log_martians = 0 net.ipv4.conf.eth0.tag = 0 net.ipv4.conf.eth0.arp_filter = 0 net.ipv4.conf.eth0.arp_announce = 0 net.ipv4.conf.eth0.arp_ignore = 0 net.ipv4.conf.eth0.arp_accept = 0 net.ipv4.conf.eth0.arp_notify = 0 net.ipv4.conf.eth0.proxy_arp_pvlan = 0 net.ipv4.conf.eth0.disable_xfrm = 0 net.ipv4.conf.eth0.disable_policy = 0 net.ipv4.conf.eth0.force_igmp_version = 0 net.ipv4.conf.eth0.promote_secondaries = 0 net.ipv4.conf.eth1.forwarding = 0 net.ipv4.conf.eth1.mc_forwarding = 0 net.ipv4.conf.eth1.accept_redirects = 0 net.ipv4.conf.eth1.secure_redirects = 0 net.ipv4.conf.eth1.shared_media = 1 net.ipv4.conf.eth1.rp_filter = 1 net.ipv4.conf.eth1.send_redirects = 1 net.ipv4.conf.eth1.accept_source_route = 0 net.ipv4.conf.eth1.accept_local = 0 net.ipv4.conf.eth1.src_valid_mark = 0 net.ipv4.conf.eth1.proxy_arp = 0 net.ipv4.conf.eth1.medium_id = 0 net.ipv4.conf.eth1.bootp_relay = 0 net.ipv4.conf.eth1.log_martians = 0 net.ipv4.conf.eth1.tag = 0 net.ipv4.conf.eth1.arp_filter = 0 net.ipv4.conf.eth1.arp_announce = 0 net.ipv4.conf.eth1.arp_ignore = 0 net.ipv4.conf.eth1.arp_accept = 0 net.ipv4.conf.eth1.arp_notify = 0 net.ipv4.conf.eth1.proxy_arp_pvlan = 0 net.ipv4.conf.eth1.disable_xfrm = 0 net.ipv4.conf.eth1.disable_policy = 0 net.ipv4.conf.eth1.force_igmp_version = 0 net.ipv4.conf.eth1.promote_secondaries = 0 net.ipv4.conf.tunl0.forwarding = 0 net.ipv4.conf.tunl0.mc_forwarding = 0 net.ipv4.conf.tunl0.accept_redirects = 0 net.ipv4.conf.tunl0.secure_redirects = 0 net.ipv4.conf.tunl0.shared_media = 1 net.ipv4.conf.tunl0.rp_filter = 1 net.ipv4.conf.tunl0.send_redirects = 1 net.ipv4.conf.tunl0.accept_source_route = 0 net.ipv4.conf.tunl0.accept_local = 0 net.ipv4.conf.tunl0.src_valid_mark = 0 net.ipv4.conf.tunl0.proxy_arp = 0 net.ipv4.conf.tunl0.medium_id = 0 net.ipv4.conf.tunl0.bootp_relay = 0 net.ipv4.conf.tunl0.log_martians = 0 net.ipv4.conf.tunl0.tag = 0 net.ipv4.conf.tunl0.arp_filter = 0 net.ipv4.conf.tunl0.arp_announce = 0 net.ipv4.conf.tunl0.arp_ignore = 0 net.ipv4.conf.tunl0.arp_accept = 0 net.ipv4.conf.tunl0.arp_notify = 0 net.ipv4.conf.tunl0.proxy_arp_pvlan = 0 net.ipv4.conf.tunl0.disable_xfrm = 0 net.ipv4.conf.tunl0.disable_policy = 0 net.ipv4.conf.tunl0.force_igmp_version = 0 net.ipv4.conf.tunl0.promote_secondaries = 0 net.ipv4.ip_forward = 0 net.ipv4.xfrm4_gc_thresh = 4194304 net.ipv4.ipfrag_high_thresh = 262144 net.ipv4.ipfrag_low_thresh = 196608 net.ipv4.ipfrag_time = 30 net.ipv4.icmp_echo_ignore_all = 0 net.ipv4.icmp_echo_ignore_broadcasts = 1 net.ipv4.icmp_ignore_bogus_error_responses = 1 net.ipv4.icmp_errors_use_inbound_ifaddr = 0 net.ipv4.icmp_ratelimit = 1000 net.ipv4.icmp_ratemask = 6168 net.ipv4.rt_cache_rebuild_count = 4 net.ipv4.ping_group_range = 1 0 net.ipv4.ipfrag_secret_interval = 600 net.ipv4.ipfrag_max_dist = 64

-

Identyczna sytuacja występuje na lighttpd więc jest to problem z ograniczaniem ilości jednorazowych połączeń z danego ip. Problem natomiast nie występuje przy testowaniu na localhost.

Pytanie brzmi czy mam coś namotane w konfiguracji kernela (o ile można coś takiego w ogóle zrobić) czy jest to standardowe ograniczenie nałożone przez serwerownie?

-

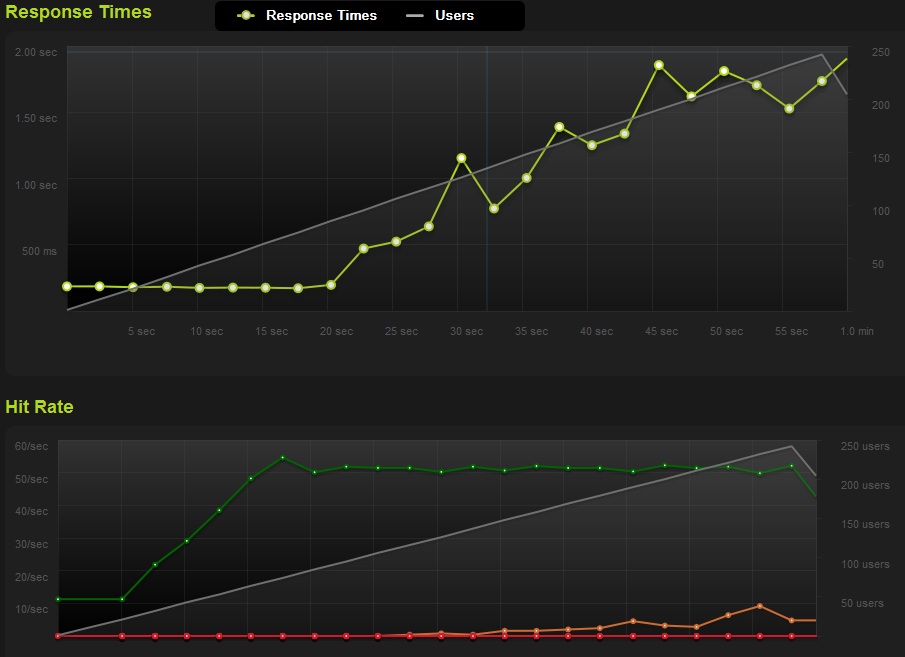

Na minimalistycznym gentoo stoi praktycznie tylko nginx, obciążenie więc praktycznie zerowe a nie potrafi obsłużyć więcej niż ~60 rps (statyczny plik z trescia 'czesc').

Szczerze mówiąc nie mam pojęcia jaka może być przyczyna, w jaki sposób można to dogłębniej zdiagnozować?

Konfiguracja nginx:

user nginx nginx; worker_processes 4; worker_cpu_affinity 0001 0010 0100 1000; #worker_rlimit_nofile 4096; error_log /var/log/nginx/error_log warn; events { worker_connections 1024; use epoll; } http { include /etc/nginx/mime.types; default_type application/octet-stream; log_format main '$remote_addr - $remote_user [$time_local] ' '"$request" $status $bytes_sent ' '"$http_referer" "$http_user_agent" ' '"$gzip_ratio"'; #client_header_timeout 10m; client_header_timeout 60; #client_body_timeout 10m; client_body_timeout 60; #send_timeout 10m; send_timeout 60; connection_pool_size 256; #client_max_body_size 4M; client_header_buffer_size 1k; large_client_header_buffers 4 8k; #request_pool_size 4k; request_pool_size 256; server_tokens off; gzip on; gzip_min_length 0; gzip_buffers 4 8k; gzip_types text/plain; output_buffers 1 32k; postpone_output 1460; sendfile on; tcp_nopush on; tcp_nodelay on; #keepalive_timeout 75 20; keepalive_timeout 75; ignore_invalid_headers on;PS. Na czas testu wyczyściłem reguły iptables

EDIT: ewidentnie pomyliłem dział, a nie z tego co widzę nie mam możliwości usunięcia tematu więc proszę zacnego admina o przeniesienie do odpowiedniego działu

-

A jak się nazywa domena z której wysyłasz maile? Bo z tego co widzę, to get24.org jest w Rootnode.

Kompletnie o tym zapomniałem, dnsy wraz z rekordami mx pozostawione są jeszcze w rootnode, natomiast maile o których mowa wychodzą z guenon.get24.org (ovh).

Generalnie rootnode odpowiada za odbieranie maili a nowy serwer za wysyłanie - wiem, absurdalne ale kompletnie o tym zapomniałem. Tak czy inaczej nie ma to chyba żadnego znaczenia bo get24.org oraz guenon.get24.org wskazuje na dobry serwer więc weryfikacja serwera wysyłającego przez greylisting jest zawsze pozytywna.

-

Od 2-3 miesięcy mam prywatny serwer dedykowany w ovh na którym postawiony jest postfix przez który wylatują maile do klientów z allegro, które po dotarciu między innymi na onet lub o2.pl zostają oznaczone przez greylisting jako pochodzące z niezaufanego źródła i opóźnione z komunikatem w stylu:

- 450 Please try later

- 451 4.7.1 Greylisting in action, please come back later

- 451 Sprobuj ponownie / Please try again later

oczywiście nie powoduje to bardzo dużych opóźnień (1- ~10 min) ale niepotrzebnie tracę czas na odpisywanie klientom z adhd.

Przepytałem wujka i dowiedziałem się, że właściwie nie ma żadnego sposobu na przyśpieszenie procesu - dopóki serwer jest mało znany za każdym razem będzie filtrowany przez greylisting. Piszę jednak do was z nadzieją, że znacie magiczne sposoby na przyśpieszenie tego procesu.

Przyznaje bez bicia, że jest to mój pierwszy serwer pocztowy więc prosiłbym o zweryfkowanie czy nagłówki nie naruszają jakiś standardów:

Delivered-To: oczkers@gmail.com Received: by 10.182.16.104 with SMTP id f8cs8517obd; Sun, 30 Oct 2011 03:20:32 -0700 (PDT) Received: by 10.216.211.130 with SMTP id w2mr3089663weo.13.1319970028765; Sun, 30 Oct 2011 03:20:28 -0700 (PDT) Return-Path: <dark-hunter@get24.org> Received: from mail.get24.org (guenon.get24.org. [91.121.7.45]) by mx.google.com with ESMTP id t1si2446927weq.127.2011.10.30.03.20.28; Sun, 30 Oct 2011 03:20:28 -0700 (PDT) Received-SPF: pass (google.com: best guess record for domain of dark-hunter@get24.org designates 91.121.7.45 as permitted sender) client-ip=91.121.7.45; Authentication-Results: mx.google.com; spf=pass (google.com: best guess record for domain of dark-hunter@get24.org designates 91.121.7.45 as permitted sender) smtp.mail=dark-hunter@get24.org Received: from guenon.get24.org (localhost [127.0.0.1]) by mail.get24.org (Postfix) with ESMTP id 2762C63BCD for <oczkers@gmail.com>; Sun, 30 Oct 2011 11:19:15 +0100 (CET) From: dark-hunter <automat@get24.org> To: Ararz <oczkers@gmail.com> Reply-to: kontakt@get24.org Subject: Filesonic 90 dni Content-Type: multipart/alternative; boundary="===============8369658922042340790==" MIME-Version: 1.0 Message-Id: <20111030101915.2762C63BCD@mail.get24.org> Date: Sun, 30 Oct 2011 11:19:15 +0100 (CET) --===============8369658922042340790== Content-Type: text/html; charset="utf-8" MIME-Version: 1.0 Content-Transfer-Encoding: base64

-

Lokalizacja: Polska

CPU: 4x 2.66+ GHz

RAM: 12+ GB

Dysk: 1TB (może być pojedyńczy - bez raid)

Łącze: 10+ Mb/s

Transfer: 500+ G/mc

Opłata: nie więcej niż 200-250 zł/mc

EDIT: jeżeli dysponuje ktoś kodami promocyjnymi do kimsufi lub chce odsprzedać 16G zapraszam na pw.

-

Witam, przygotowuje się do dzierżawy pierwszego dedyka ale przeglądając oferty różnych firm nie mogę znaleźć odpowiedzi na podstawowe wątpliwości;

- dzierżawiąc przykładowo w hetzner otrzymuję pełny dostęp do maszyny z preinstalową dystrybucją, załóżmy, że aktualizuje kernel (lub ssh), który wysypuje się przy bootowaniu - mam możliwość uratowania takiej sytuacji przez panel (jakaś edycja configu gruba)?

- jeżeli mam "pełny dostęp" to istnieje możliwość wrzucenia innej dystrubucji (gentoo), inaczej mówiąc czy jest to naprawdę pełny dostęp?

- istnieje jakiś popularny skrypt do kontroli serwerów gier (wymuszanie fps, slotów) czy w większości firm jest to autorskie oprogramowanie?

[opinie] online.net , konkurent ovh

w Informacje o firmach hostingowych

Napisano · Raportuj odpowiedź

Dostałem odpowiedź, że tutaj widać limitowanie pingu tylko na routerze i wszystko jest dobrze.

Po podbiciu ticket przejęła nowa osoba która chciała więcej testów więc pokazałem packet loss ~10% niezależnie od tego jaki host pinguję oraz test transferu do ich wewnętrznego serwera gdzie transfer nie przekracza 50mb/s.

Sprawa została przekazana do "premium technician" według którego

Grzecznie wysłałem jeszcze raz i dopiero teraz sprawa została poszła do 'network team', który stwierdził

Nie mam wykupionej obsługi premium ale już w upc lub netii łatwiej jest się przebić przez pierwszą linię supportu. Propozycję rozwiązania problemu zostawię bez komentarza...